Nod32 что делать если обнаружена угроза

ESET NOD32 Антивирус (3 ПК, 2 года)

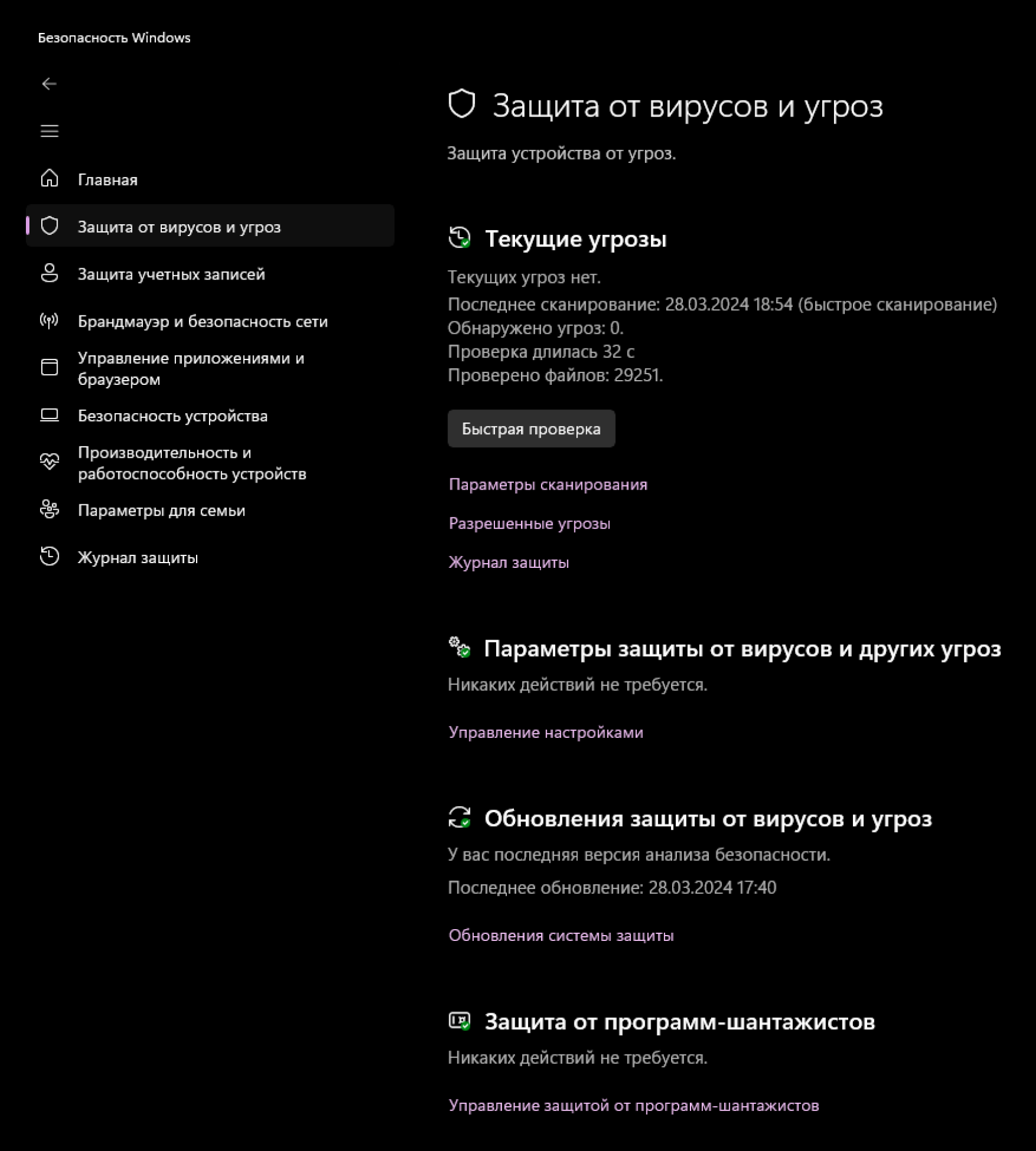

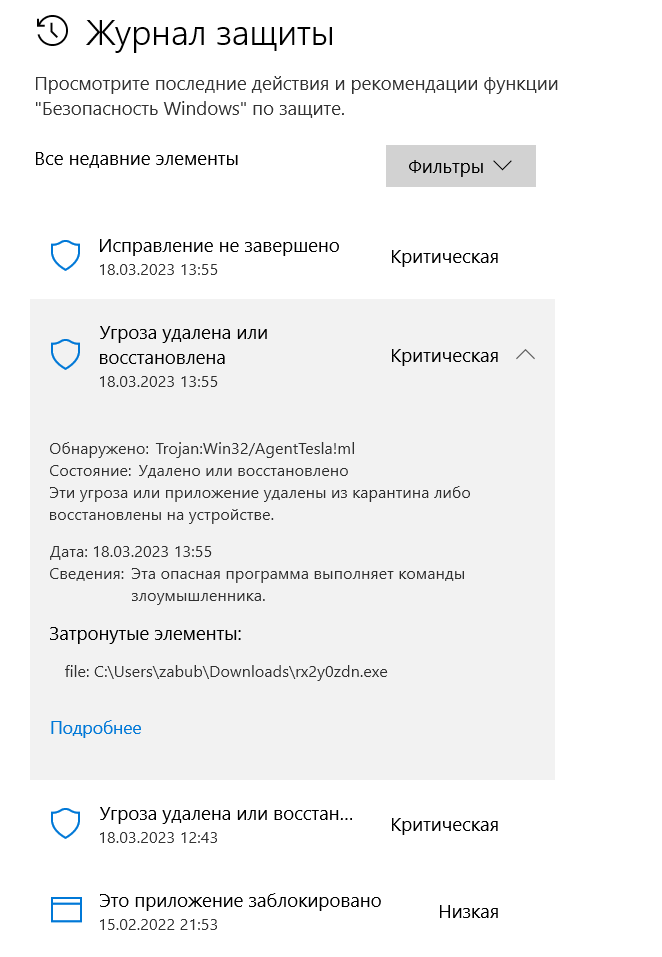

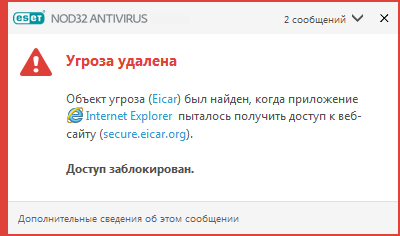

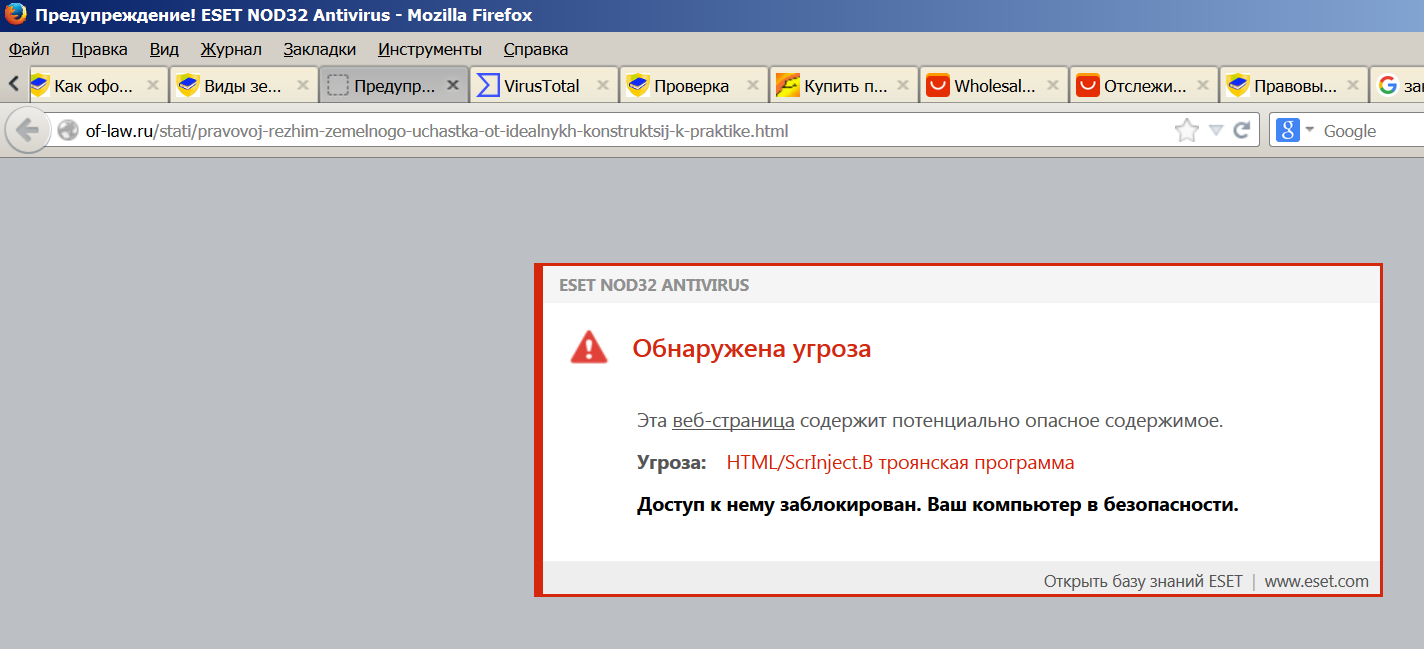

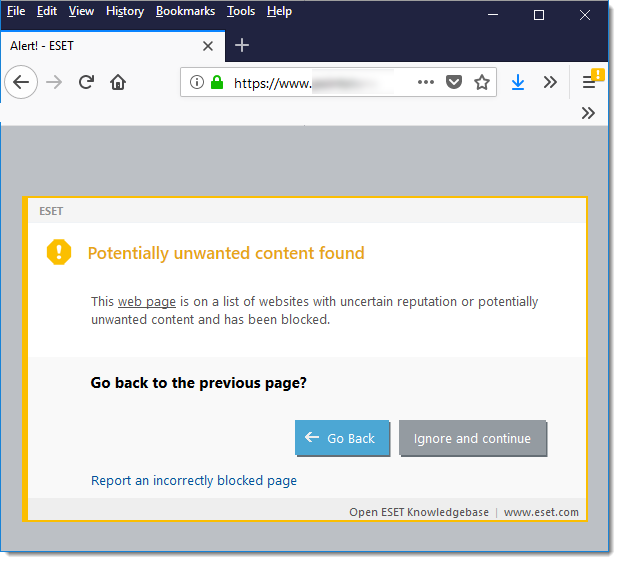

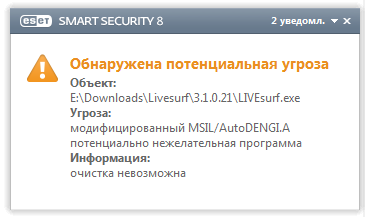

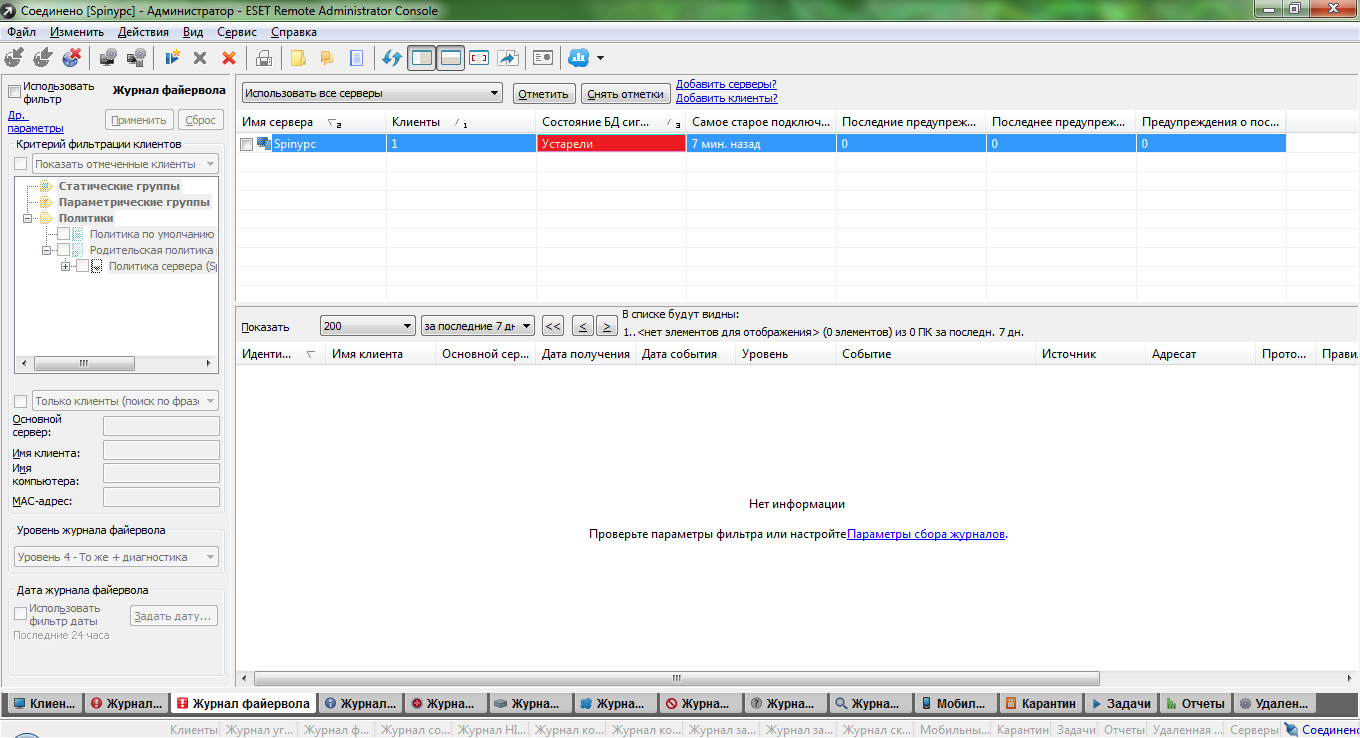

Если какой-либо из зараженных файлов при проверке не был очищен или установлен уровень очистки «Без очистки» , появится диалоговое окно с предупреждением и предложением выбрать действие для отображенных файлов. Необходимо выбрать действие для файлов действия задаются отдельно для каждого файла в списке , а затем нажать кнопку «Выполнить». Nod32 Nod Nod32 Диалоговые окна Антивирусная защита Сканирование компьютера Обнаружение угроз. Обнаружение угроз. Профилактика Требования к системе Варианты установки Новая установка Обычная установка Выборочная установка Удаление программы Руководство для начинающих Введение в интерфейс пользователя Проверка работоспособности системы Что делать, если система не работает надлежащим образом?

Почему на внешне безобидные программы ругаются антивирусы? Как определяются новые вредоносные программы? Что делать, если происходят ложные срабатывания антивируса? На эти и другие вопросы вы найдёте ответ в данной статье. Прежде всего, стоит задать вопрос, что же, собственно, такое — компьютерный вирус?

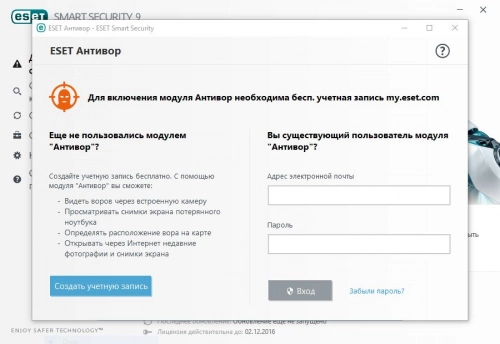

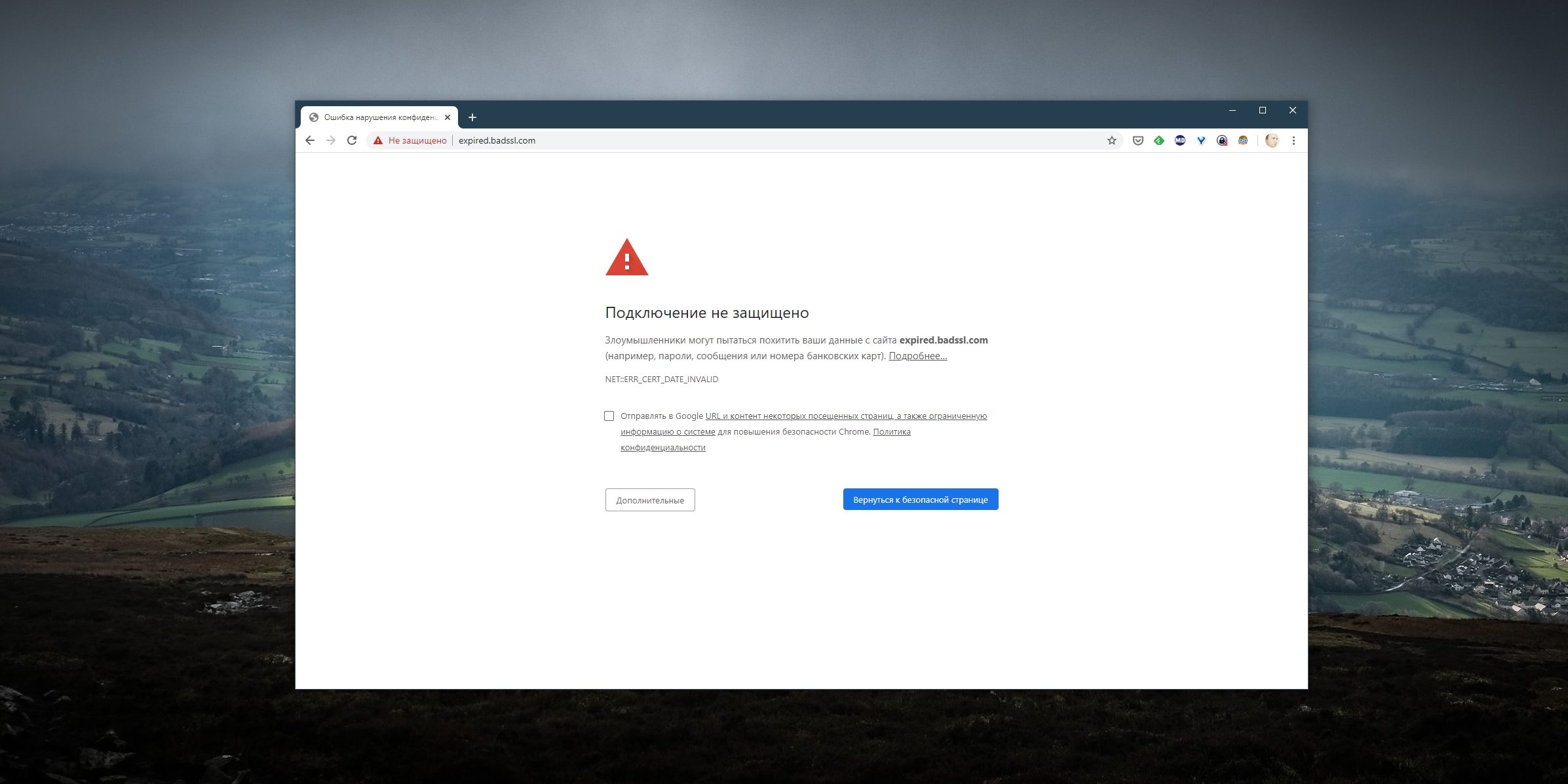

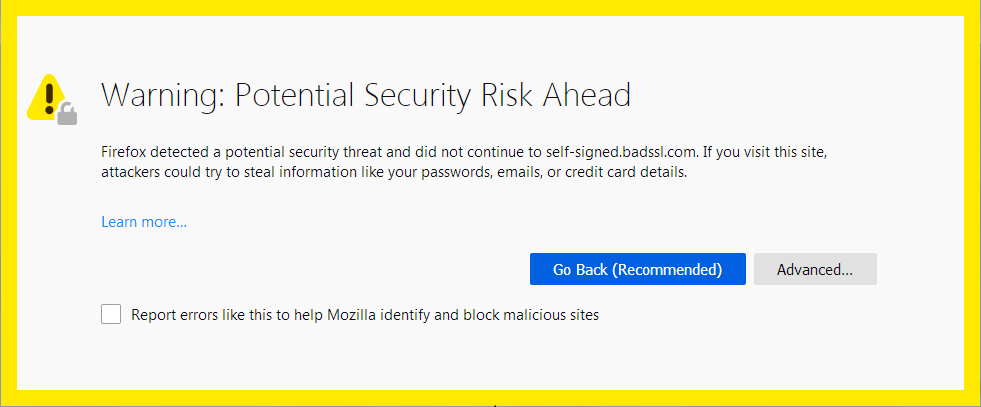

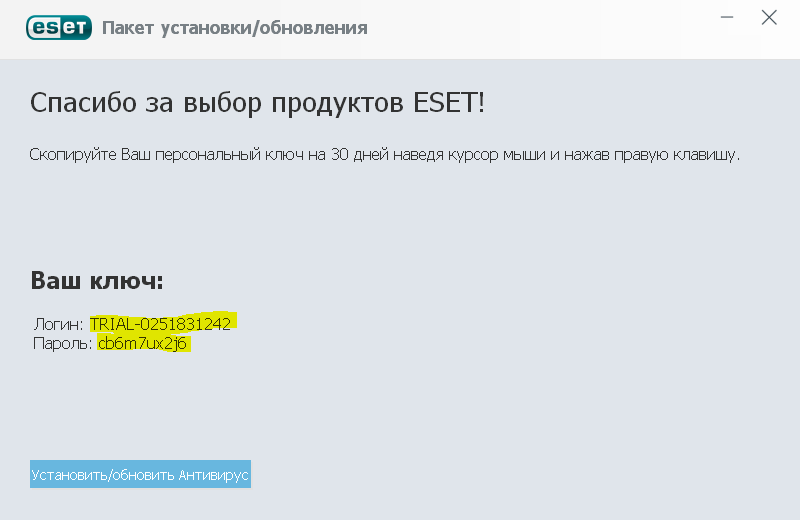

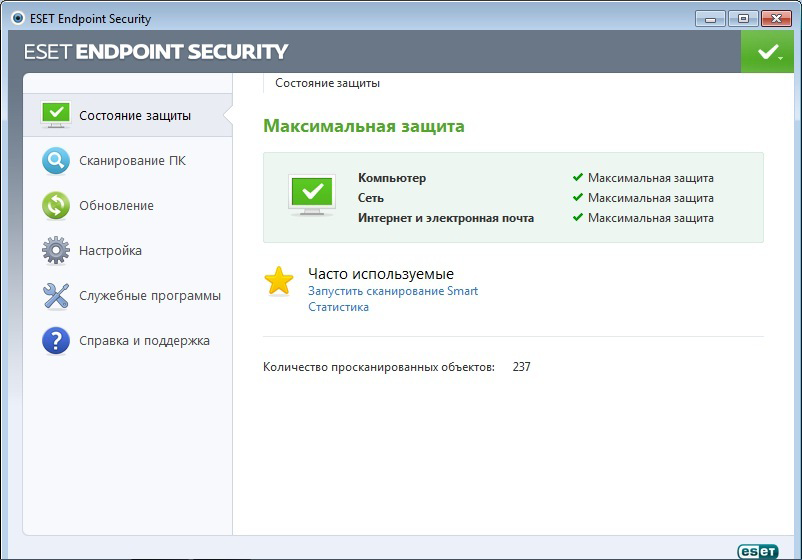

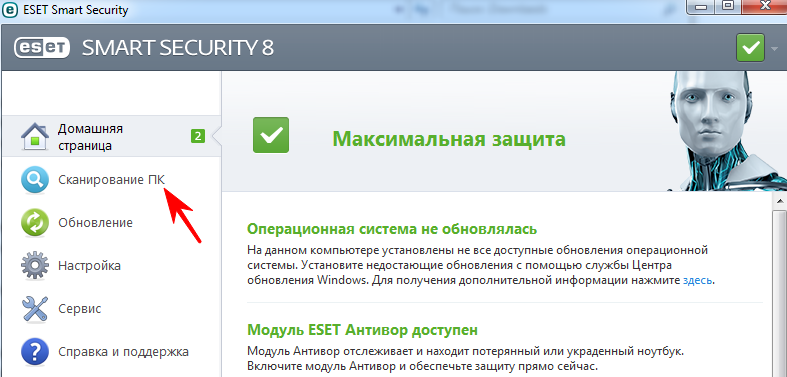

Читайте и узнайте наши экспертные советы! Для предотвращения вредоносного воздействия злонамеренных программ и повышения уровня общей безопасности информации и сетевых соединений, на рынке представлены различные виды антивирусных приложений. Ассортимент доступных предложений защитных инструментов довольно разнообразен, и пользователи могут использовать продукты любых разработчиков. Однако большинство пользователей доверяют защиту своей системы известным и доверенным компаниям, предлагающим широкий набор защитных приложений и обеспечивающим высокий уровень системной безопасности. Одним из лидеров в списке авторитетных компаний, обеспечивающих комплексную универсальную защиту компьютерных устройств, сетевых узлов и данных пользователей, является компания «ESET». Разнообразные продукты компании сканируют систему на наличие заражения и выполняют поиск уязвимостей, которые могут привести к инфицированию системы и потере информации, а также блокируют и уничтожают вредоносные и подозрительные элементы.